Otomatisasi bukan lagi istilah untuk film fiksi ilmiah—ini adalah realitas kehidupan bisnis saat ini. Otomatisasi Proses Robotik (RPA) merevolusi proses di setiap industri, mulai dari perbankan dan perawatan kesehatan hingga ritel dan manufaktur. Tetapi ketika para eksekutif perusahaan menyelidiki potensinya, muncul pertanyaan kepemimpinan penting: kapan harus lebih mempercayai mesin daripada intervensi manusia?

Solusinya bukanlah menggantikan manusia, tetapi menentukan jumlah otomatisasi yang tepat yang dipadukan dengan interpretasi manusia. Mari kita uraikan di mana bot lebih unggul, di mana ketajaman manusia tidak dapat digantikan, dan bagaimana para pemimpin dapat menggabungkan keduanya untuk efek maksimal.

BACA JUGA: Masa Depan RPA: Tren yang Membentuk Generasi Otomasi Berikutnya

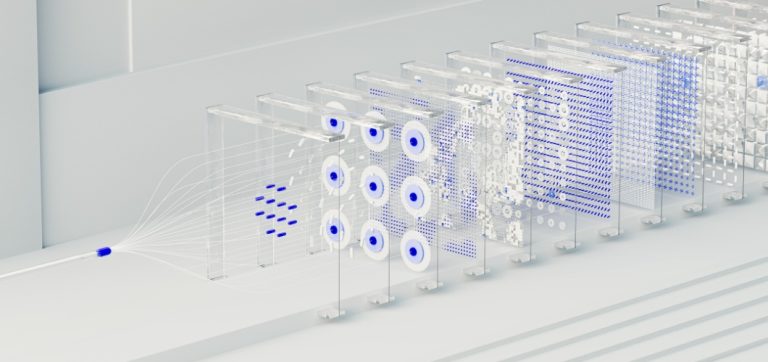

1. Di Mana RPA Memberikan Nilai Paling Besar

RPA bekerja paling optimal dalam lingkungan yang membutuhkan pengulangan, akurasi, dan kecepatan. Mengotomatiskan area-area ini memungkinkan para pemimpin untuk membebaskan tim agar dapat mengerjakan proyek-proyek yang bernilai lebih tinggi.

- Entri & pemrosesan data: Robot memproses data terstruktur dalam jumlah besar dengan akurasi yang hampir sempurna.

- Pekerjaan kepatuhan: Otomatisasi jejak audit, pelaporan, dan pemantauan membuat semuanya konsisten.

- Alur kerja berulang: Pemrosesan faktur, orientasi karyawan – RPA mempercepat waktu penyelesaian.

Bagi para pemimpin, ini berarti pengurangan biaya operasional, pengurangan kesalahan, dan peningkatan efisiensi.

2. Ketika Masukan Manusia Tetap Tak Tergantikan

Terlepas dari kehebatan otomatisasi, ada beberapa bidang di mana intuisi manusia sangat diperlukan.

- Pengambilan keputusan strategis: Mesin dapat mengolah data, tetapi hanya manusia yang dapat menyeimbangkan konteks, etika, dan konsekuensi jangka panjang.

- Manajemen hubungan: Komunikasi dengan klien, negosiasi, dan penyelesaian sengketa bergantung pada kecerdasan emosional.

- Pemecahan masalah secara kreatif: Visi strategis dan inovasi membutuhkan pemikiran di luar kebiasaan yang tidak dapat ditandingi oleh mesin.

Para pemimpin perlu mengingat: otomatisasi adalah alat, bukan pengganti kreativitas dan empati manusia.

3. Membangun Kepercayaan pada Sistem RPA

Bagi para pemimpin, kepercayaan terhadap otomatisasi didasarkan pada transparansi, pemantauan, dan tata kelola.

- Pemantauan infrastruktur TI: Pemantauan berkelanjutan menjamin bot berfungsi sesuai desain dan merespons perubahan bisnis.

- Kemampuan audit: Bot harus meninggalkan catatan transparan di setiap langkah untuk kepatuhan dan akuntabilitas.

- Langkah-langkah keamanan: Platform RPA harus kompatibel dengan kerangka kerja keamanan siber perusahaan, terutama di industri yang diatur.

Dengan menerapkan tata kelola, para pemimpin dapat yakin bahwa bot akan menyelesaikan proses-proses penting dengan andal.

4. Tenaga Kerja Hibrida: Manusia + Bot

Masa depan pekerjaan adalah kolaboratif. Alih-alih memperdebatkan apakah bot dapat menggantikan manusia, para pemimpin harus bertanya: bagaimana bot dan manusia dapat bekerja sama?

- Bot melakukan pekerjaan transaksional, menjamin kecepatan dan ketepatan

- Manusia berkonsentrasi pada pekerjaan analitis, strategis, dan yang berfokus pada hubungan

- Bersama-sama, mereka membangun tenaga kerja hibrida yang mengoptimalkan produktivitas sekaligus mempertahankan kendali manusia

Keseimbangan ini tidak hanya meningkatkan kinerja tetapi juga meningkatkan kepuasan karyawan dengan menghilangkan pekerjaan rutin yang membosankan.

5. Peran Kepemimpinan dalam Keberhasilan RPA

Bagi para pemimpin bisnis, menerapkan RPA bukan hanya tentang menghemat biaya—tetapi juga tentang menata ulang tenaga kerja agar tetap kompetitif di masa depan.

- Tetapkan tujuan yang jelas: Pastikan semua orang tahu seperti apa kesuksesan itu—pengurangan biaya, kepatuhan yang lebih baik, atau pengalaman pelanggan yang lebih baik.

- Dorong keselarasan budaya: Sampaikan bahwa bot melengkapi karyawan, bukan menggantikan mereka.

- Berinvestasi dalam peningkatan keterampilan: Latih tim dengan keterampilan baru agar dapat berkembang dalam lingkungan kerja hibrida.

Dengan mengambil peran kepemimpinan melalui visi, CEO dapat menempatkan RPA sebagai penggerak strategis, bukan sekadar alat taktis.